No Backup, no Mitleid! ⚠️

No Identity without Memory

No Internet without Identity.

Build your Backup on Reliable Storage!

No Backup, no Mitleid! ⚠️

No Identity without Memory

No Internet without Identity.

Build your Backup on Reliable Storage!

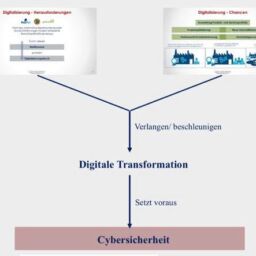

Das Niveau der Gesundheitsversorgung in Deutschland ist im internationalen Vergleich enorm hoch. Bei Digitalisierung und Cybersicherheit schneiden deutsche Gesundheitseinrichtungen im internationalen Ranking allerdings eher schlecht ab, hier gibt es deutliche Defizite. Mit dem Krankenhauszukunftsgesetz und den von Bund und Ländern in diesem Zusammenhang etwa 4,3 Milliarden Euro bereitgestellten Fördermitteln sollen Digitalisierung und IT-Sicherheit einen deutlichen Schub erhalten. Der europäische IT-Security Hersteller ESET verfolgt einen Ansatz, der für alle Einrichtungen kompatibel ist. Mit einem simplen Reifegrad-Modell ist die Umsetzung stufenweise möglich und für jede Organisationsgröße sinnvoll.

Auch an Ostern ist zuhause bleiben und Social-Distancing angesagt. Viele Menschen in Deutschland und in der Welt können wegen des…

Unternehmen haben es aktuell nicht leicht. Wir wissen wie viele Unternehmen aufgrund der Coronaviruskrise vor unterschiedlichen Herausforderungen stehen. Eine davon…

Die DSGVO erfordert in Art. 32 die sichere Übertragung personenbezogener Daten. Dies betrifft nahezu jeden Geschäftsvorfall, in dem Informationen und…

Genau vor einem Jahr schickten Unternehmen ihre Belegschaft fast über Nacht ins Home-Office. Viele davon ohne ausreichende IT-Sicherheit. Mit der Umstellung auf Remote-Working hat sich auch die Angriffsfläche für Cyberkriminelle drastisch vergrößert.

Hacker haben die neue Gemengelage bereits weidlich ausgenutzt und tun das auch weiterhin. Die Anzahl der Phishing-Emails und Malware-Attacken ist immens gestiegen. Das gilt nicht zuletzt für die wachsende Zahl von Multistage-Ransomware-Angriffen, die gezielter eingesetzt und mit anderen Angriffsvektoren kombiniert werden.

Digitale Kompetenz wird für Unternehmen immer wichtiger und umfasst natürlich auch den Bereich der Cybersicherheit. Verändernde und steigende Anforderungen an…

„Der größtenteils mittelständische deutsche Maschinenbau ist für Cyberkriminelle von besonderem Interesse. Entsprechend müssen im Zusammenspiel zwischen Bedarfsträgern und IT-Security Experten…

m Live-Interview von RTL/ntv wurde Hans-Wilhelm Dünn zu den Gefahren von Cyberangriffen, im Rahmen der Bundestagswahlen 2021 befragt. Dabei ging es vor Allem um den neuen BSI Sicherheitsleitfaden “IT-Sicherheit für Kandidierende von Bundes- und Landeswahlen“

Demzufolge sollten alle Wahlkampfteams besonders gut geschult werden!

Aufgrund der Corona-Beschränkungen findet Europas größte IT-Sicherheitsfachmesse it-sa dieses Jahr als virtuelles anzjähriges Austauschformat „it-sa365“ statt. Als Cyber-Sicherheitsrat Deutschland e.V….

Ransomware entwickelt sich weiter. Neue Varianten verhalten sich aggressiver, um möglichst schnell und einfach viele Dateien zu verschlüsseln. Damit riskieren Unternehmen nicht nur erhebliche Ausfallzeiten, sondern auch das komplette Geschäftsmodell.

Was kann man also tun? Seien Sie gespannt auf einen Ausflug in die Welt der Cyberkriminellen. In Zusammenarbeit mit dem Cybersicherheitsrat Deutschland e.V. zeigen wir aktuelle Trends, diskutieren Entwicklungen und geben einen pragmatischen Lösungsansatz – so können Sie Ransomware & Co. künftig adé sagen.

Gestern hielt Hans-Wilhelm Dünn, Präsident des Cyber-Sicherheitsrat Deutschland e.V., ein Online Seminar für denBundesverband Öffentlicher Banken Deutschlands (VÖB). Er ging dabei auf die aktuelle…

Das Thema Cybersicherheit muss auch im Krankenhaus ganzheitlich angegangen werden und alle Bereiche von der Geschäftsführung über die Technik bis…

„Heute ist der „Ändere Dein Passwort-Tag“. Ich möchte als Präsident des Cyber-Sicherheitsrat Deutschland e.V. vor häufigen Passwortwechseln ausdrücklich abraten! Diese…

#Cyberwomen – #cybersecurity: Packen wir den #Fachkräftemangel gemeinsam an. Es gibt so viele weibliche Profis, die oft…