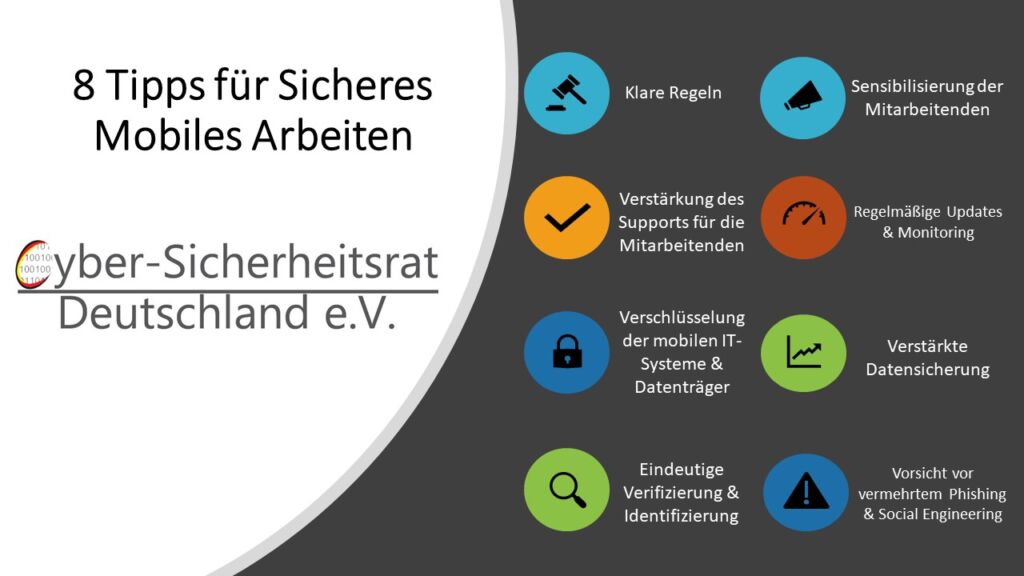

Im Nachgang unseres gestrigen, gut besuchten Webinars, teilen wir hier noch einmal unsere 8 Tipps für Sicheres Mobiles Arbeiten. Wegen des Coronavirus mussten viele Menschen in kürzester Zeit ins Homeoffice wechseln und entsprechend Arbeitsplätze digital nachbilden. Manche Unternehmen sind für solch eine Lage sehr gut vorbereitet und bieten ihren Mitarbeitenden dementsprechend hohe IT-Sicherheitsstandards an. Andere haben leider Schwierigkeiten ihre Mitarbeitenden diese Sicherheitsstandards anzubieten. Gerade zu dieser Zeit nutzen viele Hacker und Cyber-Kriminelle technische Schwachstellen aus, um mit Phishing E-Mails und Malware Schaden anzurichten. Unsere 8 Tipps helfen die Sicherheit von Unternehmen und Arbeitnehmern zu gewährleisten und mobiles Arbeiten sicherer zu machen.