No Backup, no Mitleid! ⚠️

No Identity without Memory

No Internet without Identity.

Build your Backup on Reliable Storage!

Cybersecurity

Genau vor einem Jahr schickten Unternehmen ihre Belegschaft fast über Nacht ins Home-Office. Viele davon ohne ausreichende IT-Sicherheit. Mit der Umstellung auf Remote-Working hat sich auch die Angriffsfläche für Cyberkriminelle drastisch vergrößert.

Hacker haben die neue Gemengelage bereits weidlich ausgenutzt und tun das auch weiterhin. Die Anzahl der Phishing-Emails und Malware-Attacken ist immens gestiegen. Das gilt nicht zuletzt für die wachsende Zahl von Multistage-Ransomware-Angriffen, die gezielter eingesetzt und mit anderen Angriffsvektoren kombiniert werden.

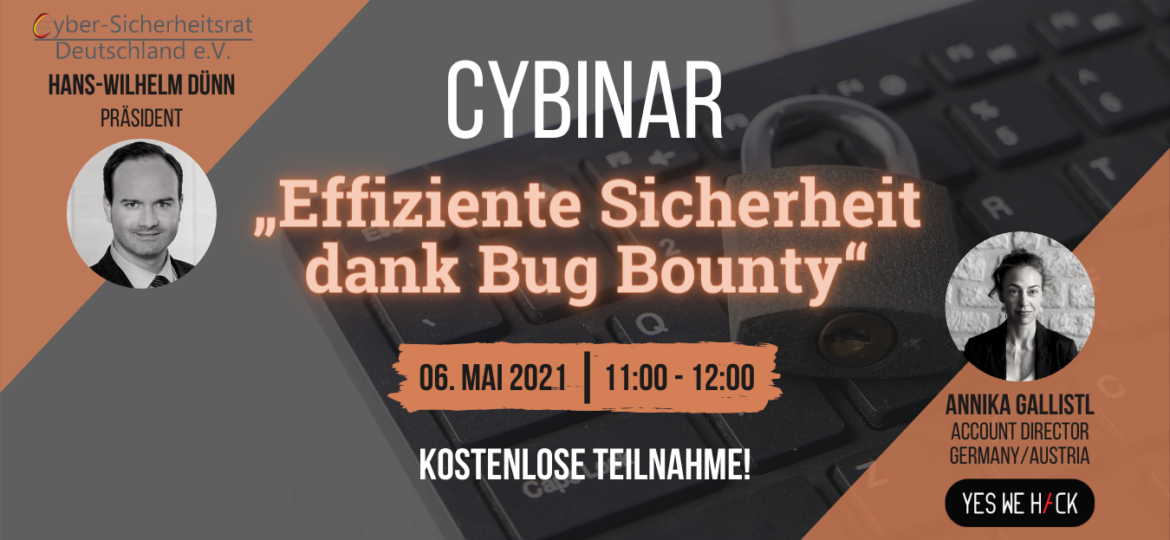

Entscheidungsträger der digitalen Sicherheit stellen immer öfter fest, dass traditionelle Audits wie Pentests nicht mehr ihren aktuellen Anforderungen entsprechen.Immer mehr Unternehmen nutzen Bug Bounty, um ihre digitale Sicherheit erst zu testen und dann zu erhöhen: Bug Bounty ist sozusagen ein „Crowdsourced-Sicherheitsaudit“: Ein Unternehmen zahlt Prämien (Bountys) an ethische Hacker für das Aufdecken von Sicherheitslücken (Bugs) nach zuvor festgelegten Regeln. Das Unternehmen erhält beim Bug Bounty Zugriff auf die gesamte Community ethischer Hacker, also unterschiedlichster Talente im Bereich Cybersecurity. Dies erhöht die Testkapazitäten enorm. Da die Bezahlung nach dem Leistungsprinzip erfolgt, bietet es den Unternehmen eine Kostenkontrolle, da sie nur für aufgedeckte Sicherheitslücken im zuvor festgelegten Umfang zahlen. Ihr ROI ist infolgedessen viel höher als bei den klassischen Audits.

Der Cyber-Sicherheitsrat Deutschland e.V. ist Partner des Cyber Security for Critical Assets World Summit (CS4CA Cyber World Summit) am 6. Mai 2021!

CS4CA World startet online als Teil einer einzigartigen Initiative zur Wiederbelebung und Wiedervernetzung der industriellen Cybersicherheits-Community.

Am 6. Mai wird die 24-stündige Veranstaltung 100 führende IT- und OT-Sicherheitsexperten aus den Regionen APAC, MENA, Europa, LatAm und USA zusammenbringen, mit einer Agenda aus Experten-Keynotes, Live-Q&As, Fallstudien und innovativen Networking-Möglichkeiten.

Entscheidungsträger der digitalen Sicherheit stellen immer öfter fest, dass traditionelle Audits wie Pentests nicht mehr ihren aktuellen Anforderungen entsprechen.Immer mehr Unternehmen nutzen Bug Bounty, um ihre digitale Sicherheit erst zu testen und dann zu erhöhen: Bug Bounty ist sozusagen ein „Crowdsourced-Sicherheitsaudit“: Ein Unternehmen zahlt Prämien (Bountys) an ethische Hacker für das Aufdecken von Sicherheitslücken (Bugs) nach zuvor festgelegten Regeln. Das Unternehmen erhält beim Bug Bounty Zugriff auf die gesamte Community ethischer Hacker, also unterschiedlichster Talente im Bereich Cybersecurity. Dies erhöht die Testkapazitäten enorm. Da die Bezahlung nach dem Leistungsprinzip erfolgt, bietet es den Unternehmen eine Kostenkontrolle, da sie nur für aufgedeckte Sicherheitslücken im zuvor festgelegten Umfang zahlen. Ihr ROI ist infolgedessen viel höher als bei den klassischen Audits.

Certificates and keys form the basis of almost every security product or strategy in enterprises. Nevertheless, they often lead a hidden existence in the context of cybersecurity and are considered a special topic for nerds. In practice, services unfortunately fail far too often because of retired or revoked certificates, even though these areas are supposedly managed (ISO 27001, SOX, DSGVO, NATO RM, etc.). Faulty certificates can also cause systems to be broken into, data to be encrypted, communications to be intercepted, states to exploit privileges for espionage and insecure or non-compliant products to be delivered.

eGovernment Computing – KRITIS benötigen ganzheitliche Sicherheitsstrategie

“Sicherheit darf kein auf die #IT begrenztes Thema sein, ebenso wichtig ist die Absicherung der OT. Dabei ist zu beachten, dass in der IT ein höheres Sicherheitsniveau als in der OT herrscht.”

Hans-Wilhelm Dünn, Präsident des Cyber-Sicherheitsrats Deutschland e.V. und Michael Kleist, CyberArk in der neuen Ausgabe der eGovernment Computing

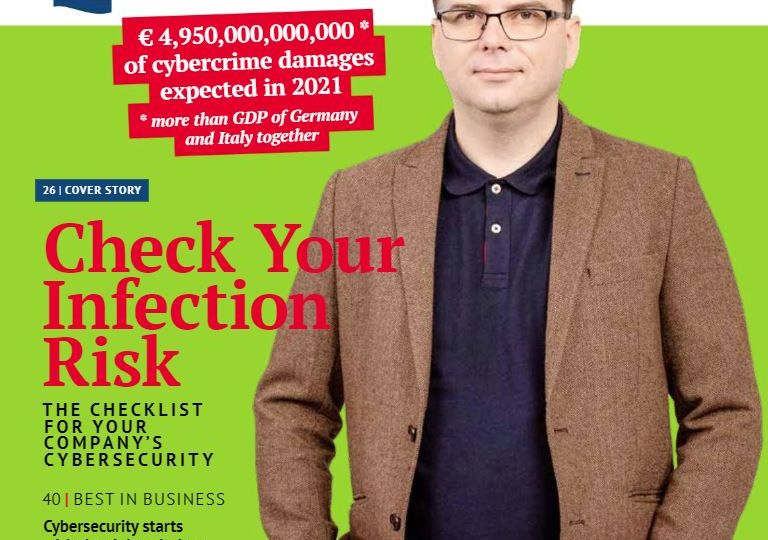

Die neuste Ausgabe der Baltic Business Quarterly

Hans-Wilhelm Dünn in der neusten Ausgabe der Baltic Business Quarterly im Interview zum Thema Cybersecurity.

DACHsec Virtual Cyber Security Summit

Erleben Sie Hans-Wilhem Dünn in der Live-Panel zum Thema: “Lessons Learned from Past Incidents – Identifying Upcoming Trends, Threats and Vulnerabilities in the DACH Region”

In Unternehmen fallen immer mehr Daten an. Und das wissen auch Cyberkriminelle.

Im Cybinar mit Acronis erhalten Sie einen Überblick über die aktuellen Entwicklungen in der Digitalwirtschaft. Lernen Sie die größten Risiken kennen und wie Sie Ihre Daten effektiv schützen können.