Die DSGVO erfordert in Art. 32 die sichere Übertragung personenbezogener Daten. Dies betrifft nahezu jeden Geschäftsvorfall, in dem Informationen und…

Veranstaltungen

Aktuell ist ein dramatischer Wandel der Bedrohung durch Ransomware-Angriffe zu beobachten: Während bis in das Jahr 2019 hinein meistens ein…

Bei einem erfolgreichen Hackerangriff geht es oft buchstäbliche um jede Minute. Nur wenn schnell und angemessen reagiert wird, können die…

Führenden Analysten zufolge sind bis zu 80 Prozent der Cybervorfälle auf kompromittierte Zugangsdaten zurückzuführen. Daher räumen mehr Unternehmen als je…

Aufgrund der Corona-Beschränkungen findet Europas größte IT-Sicherheitsfachmesse it-sa dieses Jahr als virtuelles anzjähriges Austauschformat „it-sa365“ statt. Als Cyber-Sicherheitsrat Deutschland e.V….

Herkömmliche Ansätze der so genannten “Network Boundary Defense”, also des Schutzes eines Netzwerk im Hinblick auf den Transfer von externen…

Die Coronakrise hat die Digitalisierung des Arbeitsplatzes beschleunigt. Dies hat auch Auswirkungen auf den Datenschutz und unsere informationelle Selbstbestimmung ….

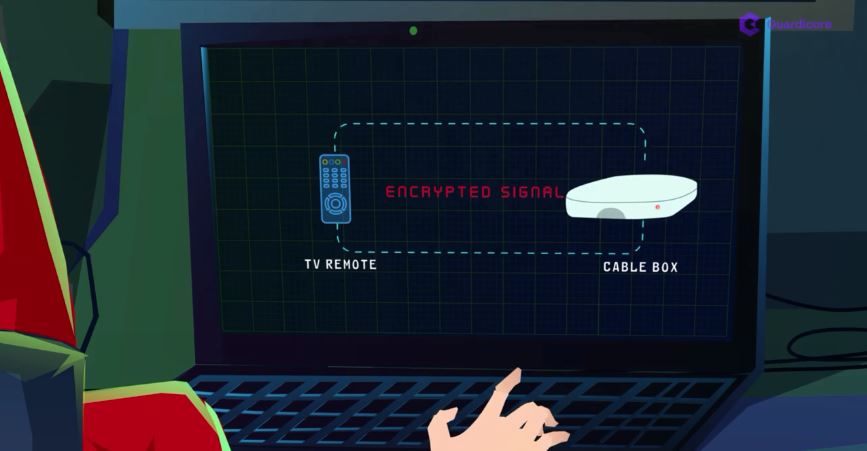

In Unternehmen aber auch im Haushalt können Sicherheitsschwachstellen in IoT-Geräten wie IP-Kameras, Smart TVs oder smarten Küchenutensilien von Hackern ausgenutzt…

Industriespionage hat leider goldene Zeiten: Kriminelle Attacken auf Unternehmen verursachen in Deutschland Rekordschäden, so der Digitalverband Bitkom. Durch Sabotage, Datendiebstahl…

Die Analyse aktueller Cyberangriffe verlangt einen fokussierten Blick auf die Absicherung von Endpoints. IT-Sicherheitsexperten sind sich einig, dass es Cyber-Angreifer sehr häufig auf Endpoints abgesehen haben, die als Einstieg ins gesamte Netzwerk genutzt werden. Über den Endpoint verschaffen sich Angreifer Zugriff auf unterschiedliche Berechtigungen und erlangen durch den Diebstahl von Privilegien und Credentials Zutritt auf sensible Systeme und Daten.